반응형

Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 |

Tags

- 윈도우 커널

- C언어 패킷캡쳐

- Windows Kernel Driver

- pcap packet

- pwnable

- 윈도우 커널 드라이버

- 시스템해킹

- Msvcrt.dll

- IAT Hooking

- windows kernel debugging

- arudino

- ucrtbase.dll

- vcruntime140.dll

- pcap packet capture

- 바이트 오더

- hacking

- Windows Kernel Debug

- 해킹

- 윈도우 커널 디버깅

- vcruntime.dll

- 개발하기

- 네트워크 바이트 오더

- Windows

- packet capture

- HackCTF

- Windows Kernel

- 포너블

- Network Byte Order

- 개발 환경 준비

- apphelp.dll

Archives

- Today

- Total

미친해커

[Pwnable] 포맷 스트링 버그 (Format String Bug) 본문

반응형

Format String이란 printf 계열의 함수를 이용할때 사용하는 특수한 형식의 문자열이다. 예를 들어 다음과 같은 C언어 코드가 있다고 하자

#include <stdio.h>

int main(int argc, char *argv[])

{

char text[] = "Hello World!";

int i = 30;

long h = 0xDEADBEEF;

printf("%s %d %x\n", text, i, h);

}printf 가변인자를 받고 서식문자에 맞춰서 인자로 들어온 데이터를 출력해준다.

출력 결과를 보다시피 '문자열 정수 16진수' 형태로 출력이 되었다. 각각 %s는 문자열(String), %d는 정수(Decimal), %x는 (heXadecimal) 를 나타낸다. 그렇다면 이것이 왜 문제일까? printf 함수가 출력되기 전 스택상태를 확인해보자

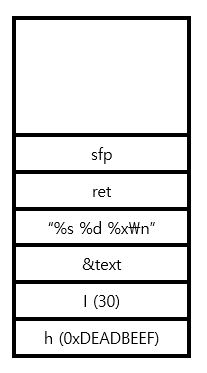

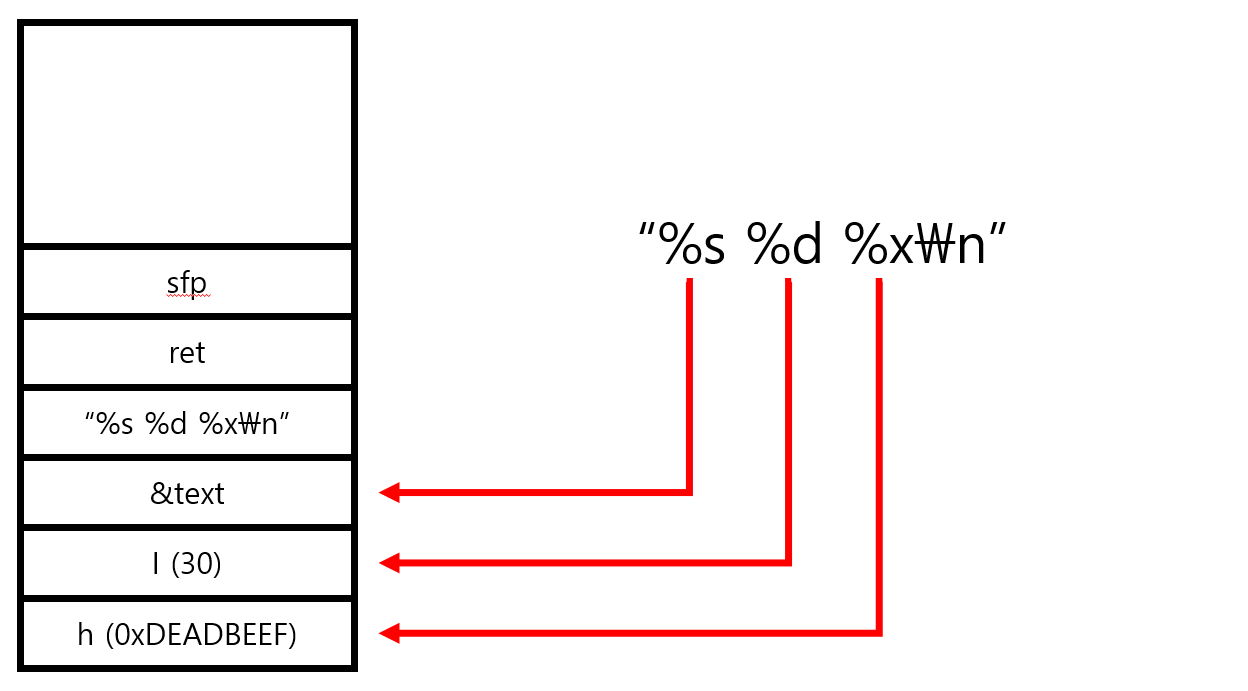

(32bit 기준) 스택은 다음과 같이 생성된다. 마지막 인자부터 순서대로 스택에 쌓고 함수를 호출한다. 그렇게 되면 printf 함수는 첫번째 인자로 들어온 문지열을 분석한다. 서식문자를 보고 그 위치에 맞게 인자로 들어온 변수를 출력하게 된다.

만약 포맷 스트링만 인자로 주고 다음 인자를 주지 않으면 어떻게 될까?

위와 같이 접근하여 printf를 호출하기 전 함수의 스택의 데이터를 출력시킬 수 있다. 즉 %n을 사용한 덮어쓰기 또는 메모리 Leak이 가능하다.

반응형

'Hacking > Pwnable' 카테고리의 다른 글

| [Pwnable] 버퍼오버플로우 (Buffer OverFlow) (0) | 2021.06.16 |

|---|

Comments